Компьютерная безопасность, которая раньше считалась прерогативой крупных компаний, в последнее время активно проникает и в сферу деятельности рядовых пользователей.

Каждый очередной выходящий закон всё крепче «завинчивает гайки», открывая всё больше и больше возможностей для спецслужб «приструнить» владельцев персональных компьютеров. В свете этого, секретность информации выходит на первый план. Именно секретность, т. к. информация, ставшая достоянием общественности, фактически перестаёт кому-либо принадлежать, а какое-либо программное обеспечение, найденное на устройстве конечного пользователя, может повлечь уголовное преследование.

Давайте сначала разберёмся, что будем понимать под защитой персональных данных. Кражу информации помогает предотвратить антивирусное ПО. А в целях защиты можно использовать спецсофт для шифрования данных.

Работает данный класс программ достаточно просто, он шифрует винчестер целиком, либо создаёт файл-контейнер. Для работы с защищёнными данные используется пароль, который задаёт пользователь. Без этого пароля доступ к информации невозможен.

Получается интересная штука: вы включаете компьютер, запускаете программу, активируете файл-контейнер (либо винчестер) с помощью пароля, и работаете как обычно. Вся информация шифруется на лету. Это значит, что внеся изменения в любой файл, вам не придётся производить каких-то дополнительных действий по его защите.

В случае наступления чрезвычайной ситуации просто выключаете компьютер. Позже, при его повторном включении, нужно будет снова запустить программу, подключить зашифрованные контейнеры и ввести пароль. Не зная пароля, нельзя просмотреть содержимое, находящееся под защитой.

Существуют как платные программы для обеспечения безопасности, так и бесплатные. Выбор между ними не так прост, как в случае другого софта.

Платное ПО разрабатывается конечной фирмой, а это значит, что спецслужбы могут заставить внедрить туда специальный код, который поможет «вскрыть» зашифрованные данные.

Бесплатный софт, напротив, может разрабатываться группой анонимных пользователей, проживающих в самых разных уголках планеты. В этом случае, наличие злонамеренного кода может быть, если авторы программы сочтут необходимым его туда внести. Однако даже наличие такого бэкдора не означает, что о нём известно спецслужбам.

Поэтому я предлагаю вашему вниманию одну из самых удобных (на мой взгляд) программ шифрования данных — TrueCrypt.

Прежде, чем перейти к описанию простого процесса установки и работы, считаю своим долгом рассказать об инциденте, который произошёл в мае 2014 года. На сайте авторов появилось уведомление, что программа может содержать не являться безопасной. Были удаление все старые дистрибутивы, а в новой версии — 7.2 — можно лишь раскодировать данные, чтобы затем зашифровать их другой программой. Версий, почему это произошло, достаточно много. Хотя на сайте указано, что разработка прекращена из-за того, что Microsoft прекратил поддержку Windows XP, программа прекрасно работает на Windows 8.

Основной плюс TrueCrypt — после установки она работает как portable-программа, т. е. её не нужно будет повторно уставливать после переустанавки операционной системы.

Почему не нужно скачивать последнюю версию, уже говорилось несколько раньше. Поэтому можно загрузить одну из этих:

Скачать TrueCrypt 7.1a

Скачать TrueCrypt 7.1

Страница загрузки прочих версий TrueCrypt

Зеркало для загрузки TrueCrypt (если ссылки выше не работают)

Русификатор для TrueCrypt 7.1a

Русификатор для TrueCrypt 7.1

Другие версии русификаторов (имя начинается с langpack-ru-)

Есть мнение, что версия 7.1a была скомпрометирована. Это означает, что ваши данные можно, теоретически, дешифровать. Поэтому, вы вольны загрузить предыдущую версию — 7.1, либо одну из более ранних.

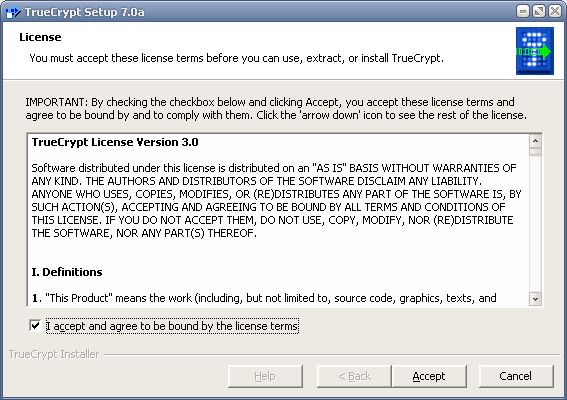

Скачиваем желаемый дистрибутив. Заодно можно скачать и файл-русификатор, поскольку скриншоты будут именно для переведённой версии программы. Запускаем инсталлятор, дважды щёлкнув на закруженном приложении (я привожу процесс работы на примере TrueCrypt Setup 7.0a.exe). Соглашаемся с условиями и жмём Accept.

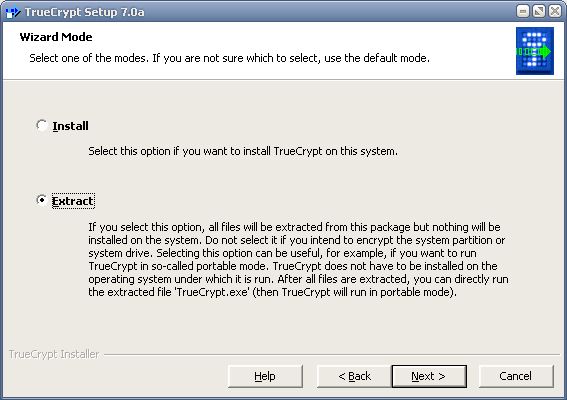

Здесь рекомендую выбрать второй пункт — Extract — который просто распакует файлы в указанную директорию, после чего можно будет делать с программой что угодно: скидывать на флешку, спокойно переносить с одного устройства на другой и т. п., в общем, отмечаем один из вариантов и жмём Next:

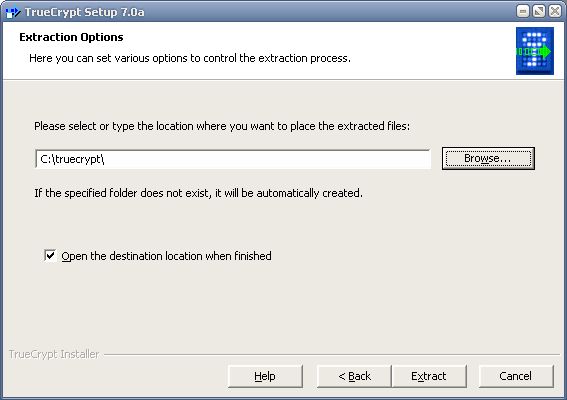

Далее, выбираете директорию, в которую будет установлена программа и нажимаем Extract:

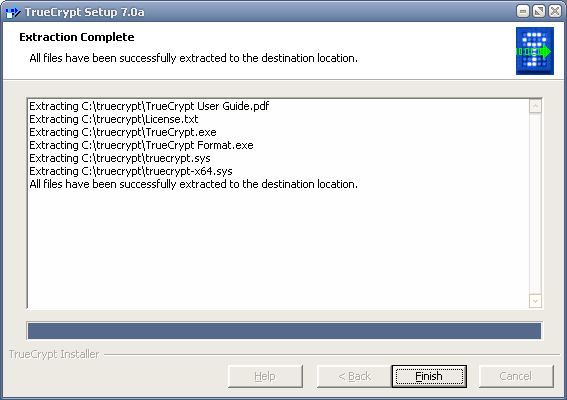

Если всё в порядке, то после завершения процесса установки увидите соответствующее уведомление. Жмите Finish.

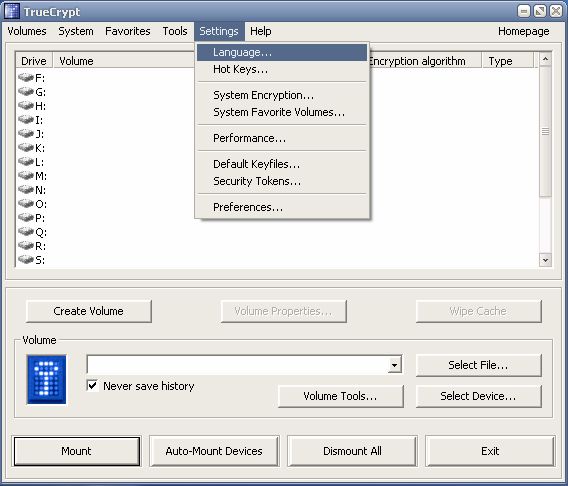

Если вы уже скачали русификатор, его содержимое необходимо распаковать в директорию, куда установленна программа. Из этой же папки запускаем файл TrueCrypt.exe (может быть просто TrueCrypt, если в системе отключено отображение расширений для известных файлов). Если программа запустилась на английском, жмём Settings → Language…, в появившемся окне выбираем Русский, подтверждаем.

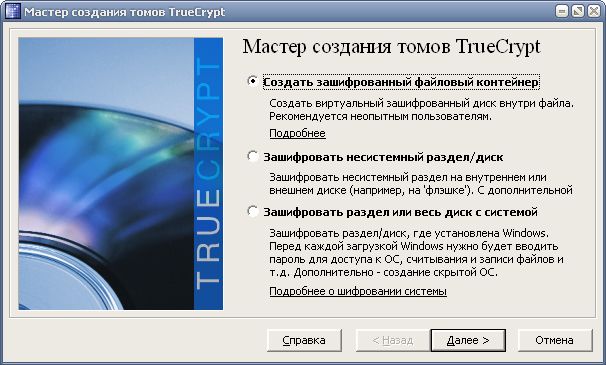

Для создания нового шифрованного объекта вызовите Файл → Создать новый том…. На выбор предлагается один из трёх вариантов: создать файловый контейнер, зашифровать диск или зашифровать системный диск.

Как мы уже обсудили выше, тотального сокрытия данных не требуется, поэтому выбираем первый пункт либо второй. Если информации достаточно много, наиболее оптимально, на мой взгляд, заиметь отдельный жёсткий диск и шифровать его целиком. В противном случае, достаточно контейнера (или нескольких). Выбираем нужное, жмём Далее:

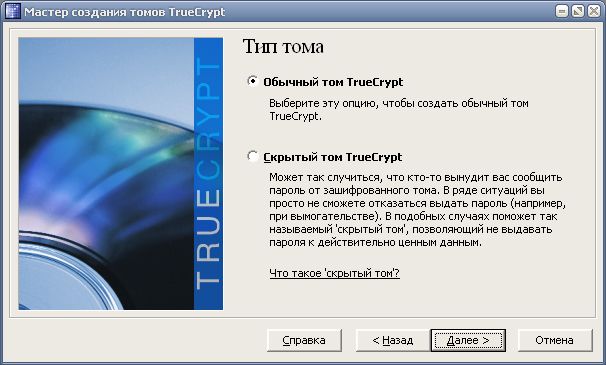

Следующий шаг — выбор тома. По описанию в программе понятно, что каждый вариант из себя представляет. Отмечаем требуемое, жмём Далее:

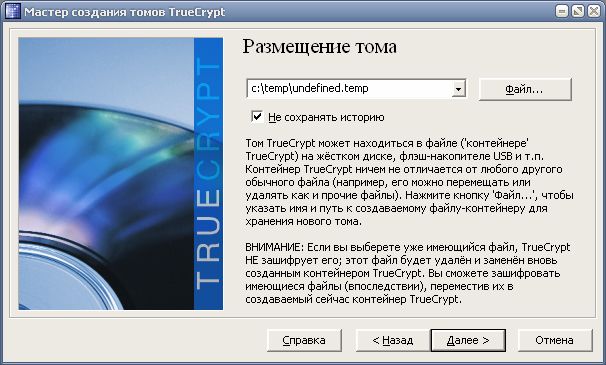

На этом шаге указываем, с каком файле будут храниться зашифрованные данные. Учтите, что использование некоторых типов сопряжено с проблемами, в частности, exe-файлы являются объектом пристального внимания со стороны антивирусов, которые будут активно сканировать содержимое. В случае выбора «нехорошего» расширения, программа об этом предупредит. И снова, Далее:

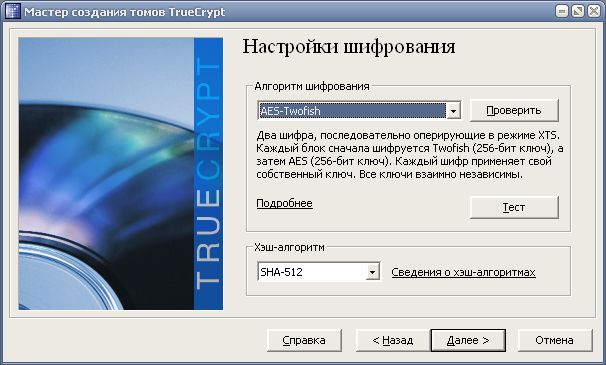

Следующий шаг — очень важный. Это настройки шифрования. Программа предоставляет на выбор три вида алгоритмов, причём, их можно комбинировать и использовать сразу все. Что конкретно выбрать — решать вам, т. к. здесь прямой баланс между скоростью работы и степенью защищённости. Если в одном из алгоритмов будет найдена уязвимость, это снизит защищённость ваших данных. Если требуется максимальная степень шифрования, невзирая на скорость работы, выбирайте алгоритм с тремя шифрами. Мне вполне разумным видится выбор двойного шифрования при наличии мощного и быстрого компьютера, в противном случае лучше ограничиться чем-то одним. Из хэш-алгоритмом выбирайте SHA-512 или Whirlpool, Далее:

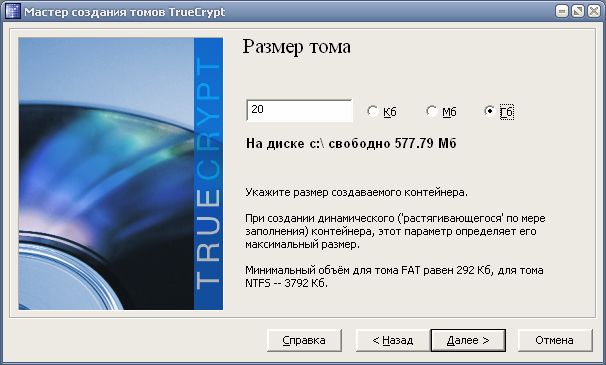

На этом шаге задаётся максимальный размер файла-контейнера. Устанавливаете нужное, жмёте Далее:

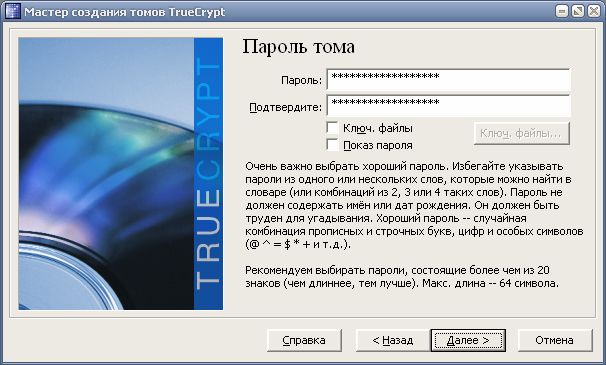

Следующий очень важный шаг — задать пароль тома. Именно этот пароль вы должны будете вводить каждый раз при монтировании диска. Подойдите к придумыванию ответственно — от этого напрямую зависит безопасность хранимых в зашифрованном виде данных. Слишком лёгкий пароль можно подобрать, слишком сложный — велика вероятность, что вы его забудете и сами не сможете получить доступ к своим данным. Пароль нужно именно запомнить, в крайнем случае, частично записать на бумажке с изменённым порядком символов. Можете не сомневаться, сотрудники спецслужб в первую очередь проверят ваши вещи и компьютер на наличие записей, потенциально похожих на пароли, и испробуют их. Если пароль будет где-то записан целиком, то все труды по установке TrueCrypt были напрасны.

Обратите внимание на флажок Ключ. файлы. С одной стороны, это поможет дополнительно защитить данные, используя файл на флешке, к примеру. С другой, утеря этого файла сделает невозможным работу созданных томов. Решайте сами, что важнее: наивысшая безопасность или оперирование одним/двумя паролями.

Вводите сложный пароль, при необходимости подключайте ключевые файлы и жмите Далее:

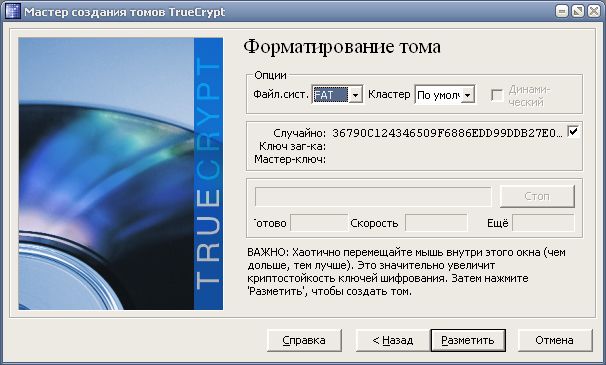

Последний шаг — форматирование тома. Для томов, менее 4 ГБ, я предпочитаю FAT. Для томов больших размеров — NTFS. Поводите курсором мышки внутри окна и нажмите Разметить:

После успешного создания тома вы получите соответствующее уведомление.

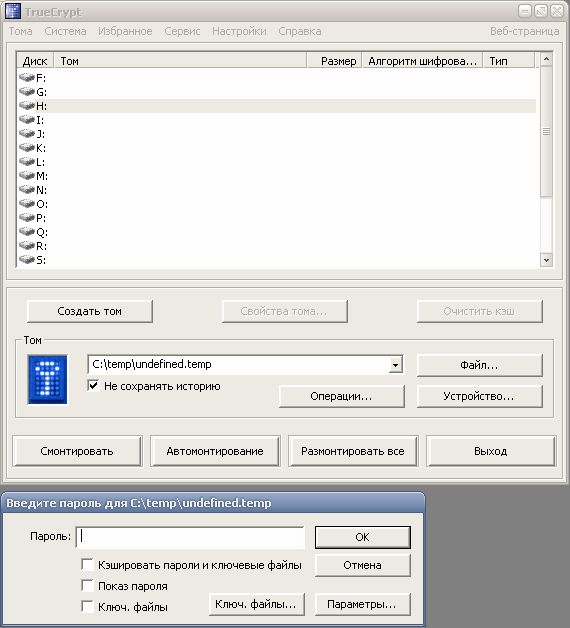

Теперь осталось подключить полученное хранилище. Для этого выбираете Диск (на рисунке — H , который появится в системе и будет доступен наравне с диском C:, нажимаете кнопку Файл и указываете путь к только что сознанном тому. Нажимаете кнопку Смотнировать. Появится диалоговое окно с запросом пароля (внизу рисунка).

, который появится в системе и будет доступен наравне с диском C:, нажимаете кнопку Файл и указываете путь к только что сознанном тому. Нажимаете кнопку Смотнировать. Появится диалоговое окно с запросом пароля (внизу рисунка).

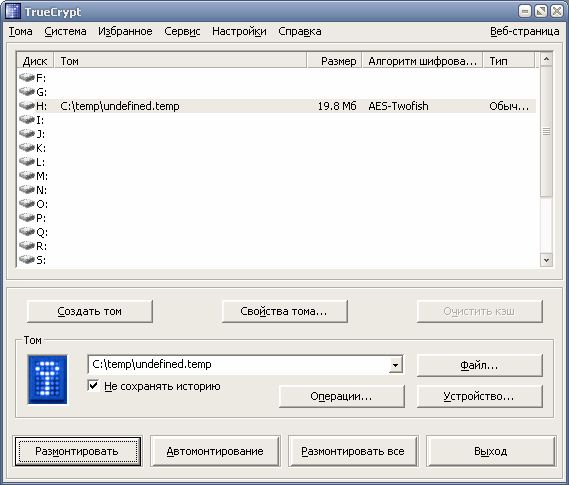

После ввода пароля и нажатия кнопки ОК в системе создаётся новый диск:

Работа с ним происходит так же, как и с флешкой. При этом, все копируемые или сохраняемые туда файлы зашифровываются автоматически.

После нажатия кнопки Размонтировать всё, диск из системы изчезает. Для дальнейшего использования нужно будет снова смонтировать том.

Статья получилось насыщенная на картинки. Если вы всё-таки дочитали её до конца и уже позаботились о защите и шифровании важных данных, искренне желаю, чтобы результаты работы софта никогда не пригодились. Программа, конечно, убережёт приватные данные, но целые нервные клетки, пожалуй, ценнее подобного рода испытаний.

Удачи, друзья!

днём интернета

шоколадкой для работы мозга

коробочкой ароматного чая для бодрости

продлением хостинга на +1 месяц

Интересный способ скрыть информацию на своем компьютере. Надо мужу рассказать, он по долгу службы постоянно работает с различным ПО. Это очень полезно в ряде случаев.

Надежда, для работы это вряд ли подойдёт. Обычно организации сами составляют список доверенного/рекомендованного софта, и работают по принципу «чего не знаю, тому не доверяю».

Ясно, получается это программа для частного использования?

Если фирма решит, что софт достоин доверия, то можно и использовать. При условии, что налоговая не докопается, требуя бумажку на использование установленного ПО.

Авторы программы неизвестны, фактически, она ничья, поэтому получить подтверждение «законности» будет, скорее всего, невозможно.

Играть в шпионов интересно. Надеюсь, не возникнет в жизни ситуация, когда такая криптозащита действительно пригодится. Но полезно бывает прятать личную информацию от любопытных глаз. В 99,99% бытовых случаев помогает Win+L и простой цифровой пароль на учётную запись, легко набираемый на клавиатуре (не криптоустойчиво, зато удобно). Напрочь любопытство отбивает))

Что же до спецслужб.. Хорошо, пока им до нас лично дела нет. В противном случае найдутся способы заставить нас слить все наши хранилища и пароли, даже не нарушая соглашений Женевских конвенций.

За статью спасибо. Пожалуй, я кое-что сложу даже в шифрованный контейнер. На всякий случай. Вообще-то, важность моих данных тянет не больше чем на RAR-архив с паролем. Но в TrueCrypt-контейнере данными пользоваться удобней.

Win+L от любопытствующих неподалёку — самое оно, без вариантов.

По поводу работы спецслужб читал всякое, к сожалению, что из них байки — не знаю. Но люди, близкие к гостайнам, рассказывали, что сам факт подключения компьютера к интернету (физически, проводом) уже достаточен для того, чтобы к тебе можно было удалённо подключиться. Соответственно, на телефонах всё ещё проще.

А программу (портабл) и файл-контейнер можно поместить на носимый жёсткий. Но это на случай, если много где нужно.

Кстати, только что пришло в голову: файл-контейнер можно ведь и в облаке разместить, и при желании всегда иметь доступ с любого места. Надо этот момент подробнее обмозговать.

Спасибо!

Ещё на носимом жёстком диске надо разместить Linux Tails — и только в ней монтировать контейнер (на любом компьютере). Если в Windows монтировать контейнер, для системы он становится обычным диском типа флэшки со всеми вытекающими последствиями. В данном случае Windows — брешь в защите

Спасибо, шикарнейшая штука.

Видимо, если знаешь столько же, сколько знает Сноуден, будешь жить безопасностью и ничего не хранить в явном виде.